Seguridad en la nube

Introducción

La seguridad de la nube es una responsabilidad compartida entre el proveedor de la nube y el cliente, independientemente de si utiliza AWS, Google o Azure.

El Modelo de Responsabilidad Compartida incluye tres categorías principales;

Básicamente existen tres categorías de responsabilidades en el Modelo de Responsabilidad Compartida: responsabilidades que son siempre del proveedor, responsabilidades que son siempre del cliente y responsabilidades que varían dependiendo del modelo de servicio: Infraestructura como Servicio (IaaS), Plataforma como Servicio ( PaaS) o Software como Servicio (SaaS), como soluciones de correo electrónico en la nube como Office 365.

Las responsabilidades de seguridad que siempre son del proveedor están relacionadas con la protección de la propia infraestructura, así como con el acceso, la aplicación de parches y la configuración de los hosts físicos y la red física en la que se ejecutan las instancias informáticas y residen el almacenamiento y otros recursos.

Las responsabilidades de seguridad que siempre son del cliente incluyen la gestión de usuarios y sus privilegios de acceso (gestión de identidad y acceso), la protección de cuentas en la nube contra accesos no autorizados, el cifrado y protección de activos de datos basados en la nube y la gestión de su postura de seguridad (cumplimiento). .

Migraciones a la nube

- El realojamiento, también conocido como "levantar y cambiar", traslada sus servidores físicos o virtuales existentes a la nube sin realizar cambios arquitectónicos importantes.

- El cambio de plataforma consiste en trasladar aplicaciones a la nube con pocas optimizaciones, como trasladar la infraestructura autohospedada a servicios administrados.

- La recompra es una forma más rápida de acceder a la nube que implica un cambio del modelo de licencia existente.

- Refactorización para modificar aplicaciones para aprovechar la tecnología basada en SaaS y PaaS que ayudará a reducir costos.

- Mantener pocas o más soluciones locales en caso de que el costo de la migración sea mayor que el valor de la aplicación es ventajoso cuando el valor de depreciación se logra antes de la migración.

- La retirada se puede realizar cuando las aplicaciones no utilizadas se desmantelan o se combinan con otras aplicaciones dependientes para ahorrar enormes costos.

Gestión de identidades y accesos para la nube

La autenticación y el control de acceso son dos de las capacidades de las soluciones de gestión de acceso e identidad. Cloud IAM le permite autenticar a los usuarios sin importar dónde se encuentren y proteger el acceso a los recursos en la nube, SaaS, local y API, al mismo tiempo que aumenta su velocidad, agilidad y eficiencia. Las soluciones IAM están disponibles para clientes, empleados y socios, y pueden integrarse para proporcionar una solución completa para su empresa.

Con la verificación de identidad y el control de acceso ubicados en la nube, las limitaciones y los costos asociados con la IAM local se reemplazan por una solución más flexible y escalable. Cloud IAM es clave para garantizar la seguridad fuera de los perímetros de la red y las capacidades incluyen:

- Autenticación

- Gestión de Acceso

- Directorio

- Verificación de identidad

- Recopilación de consentimiento y gestión de la privacidad de los datos.

- Gestión de riesgos

- Identidad personal

- Seguridad API

- Autoservicio para usuarias y desarrolladoras.

Protección de cuentas en la nube

Cifrado y protección de activos de datos basados en la nube

Seguridad continua

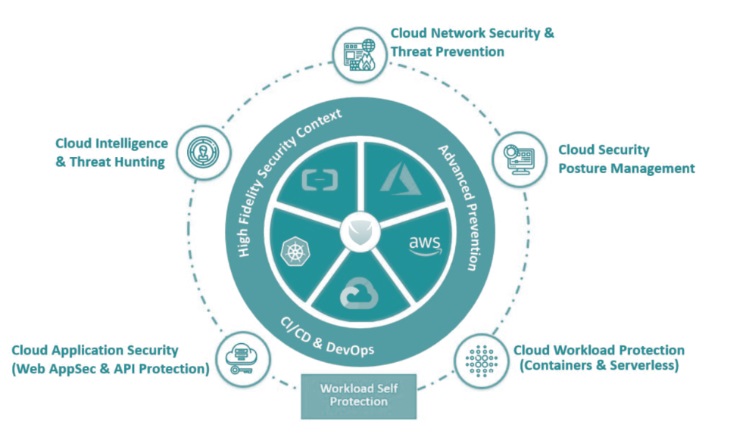

La seguridad continua implica automatizar la gobernanza de los activos y servicios de múltiples nubes, y visualizar esto, detectar configuraciones erróneas y modelar y aplicar activamente las mejores políticas de seguridad.

Inteligencia en la nube y búsqueda de amenazas

Cloud Intelligence and Threat Hunting proporciona análisis forense de seguridad contra amenazas nativos de la nube a través de una visualización rica de aprendizaje automático, que brinda un contexto en tiempo real de las amenazas y anomalías en su entorno de múltiples nubes. Detecte anomalías, active alertas, ponga en cuarentena amenazas y remedie amenazas automáticamente, utilizando la mayor fuente de inteligencia sobre amenazas.

Conozca su postura de seguridad

Identifique rápidamente brechas y establezca una arquitectura y una hoja de ruta alineadas con los riesgos para una seguridad básica en la nube que optimice las inversiones en tecnología actuales.

Automatizar la seguridad nativa

Obtenga valor más rápido y automatice la implementación de barreras de seguridad para servicios nativos de la nube, incluidos AWS, Microsoft Azure y Google Cloud.

Ser proactiva con el cumplimiento

Optimice la detección y agilice las operaciones de seguridad en la nube. Mitigue el riesgo con proveedores de servicios en la nube (CSP) para alinearse con los requisitos regulatorios.

Emplear monitoreo y respuesta de seguridad

Supervise la nube pública de forma rentable y a escala utilizando herramientas de seguridad y casos de uso para abordar las amenazas en evolución y los requisitos normativos complejos.